Configuration d'Authentication Server

Voici un résumé des étapes requises pour configurer Authentication Server :

- Créez un compte de service dans Hub et accordez-lui la permission d'utiliser l'API Authentication Server pour émettre des jetons d'authentification.

- Configurez votre environnement Blue Prism pour utiliser Authentication Server.

- Configurez le serveur d'applications Blue Prism.

- Configurez les utilisateurs Blue Prism pour s'authentifier via Authentication Server.

- Activez la connexion au serveur de messagerie.

- Activez la connexion Authentication Server dans votre environnement Blue Prism.

Veuillez vous assurer d'avoir effectué une sauvegarde complète et vérifiable de votre base de données Blue Prism avant de configurer et d'activer Authentication Server pour votre environnement. Pour en savoir plus, voir Sauvegarder et restaurer le système complet.

Créer un compte de service dans Hub

Les comptes de service permettent aux applications d'obtenir des jetons d'accès et de les utiliser pour effectuer des requêtes authentifiées à une API. Blue Prism utilise un compte de service pour faire des requêtes authentifiées à l'API Authentication Server, et les applications tierces peuvent utiliser des comptes de service pour faire des requêtes authentifiées à Blue Prism API.

Un compte de service utilisé par Blue Prism pour communiquer avec Authentication Server doit être créé et sera utilisé pour mapper

-

Connectez-vous à Blue Prism Hub en tant qu'administrateur.

- Cliquez sur l'icône de votre profil pour ouvrir l'écran Réglages, et sous Gestion des utilisateurs, cliquez sur Comptes de service.

-

Sur l'écran Comptes de service, cliquez sur Ajouter un compte.

-

Saisissez un ID pour l'application client et un nom pour le client dans la base de données Authentication Server.

-

Sous Permissions, sélectionnez API Authentication Server.

-

Cliquez sur Créer un compte de service.

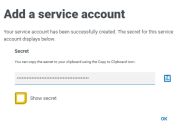

L'écran Ajouter un compte de service s'affiche avec un secret généré.

Ceci est requis lors de la configuration des détails du client dans le serveur d'applications Blue Prism, pour permettre à ce compte de service de faire des requêtes authentifiées à l'API Authentication Server.

-

Cliquez sur l'icône Copier dans le presse-papiers pour copier le secret généré dans votre presse-papiers, afin de pouvoir le coller sur l'écran Détails de la configuration du serveur Blue Prism ultérieurement.

Pour en savoir plus sur les comptes de service, consultez le guide de l'administrateur de Hub.

Configurer Blue Prism pour utiliser Authentication Server

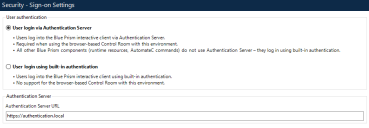

La section ci-dessous décrit comment utiliser un client interactif Blue Prism pour configurer votre environnement Blue Prism afin d'utiliser Authentication Server :

L'option Connexion utilisateur via Authentication Server ne doit être sélectionnée qu'une fois les utilisateurs Blue Prism configurés pour s'authentifier via Authentication Server. Une fois qu'Authentication Server a été activé, tous les accès directs des utilisateurs pour Blue Prism seront dirigés via Authentication Server et s'il n'a pas été configuré correctement, les utilisateurs ne pourront pas se connecter. Veuillez vous assurer qu'un utilisateur administrateur natif Blue Prism existe toujours dans le système et qu'il peut se connecter à Blue Prism via une connexion directe à la base de données une fois Authentication Server activé.

-

Connectez-vous au client interactif Blue Prism en tant qu'administrateur.

-

Allez dans Système > Sécurité - Réglages de connexion.

-

Dans le champ URL d'Authentication Server, saisissez https:// suivi du nom d'hôte configuré lors de l'installation d'Authentication Server.

L'URL d'Authentication Server est disponible dans le gestionnaire d'Internet Information Services (IIS) sous Sites > Blue Prism – Authentication Server > Liaisons de site > Nom d'hôte. Il s'agit également de l'URL que vous utilisez pour vous connecter à Blue Prism Hub après l'installation.

-

Assurez-vous que l'option Connexion utilisateur via Authentication Server n'est pas sélectionnée.

-

Cliquez sur Appliquer.

Configurer le serveur d'applications Blue Prism

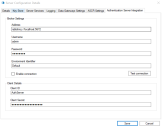

Cela est configuré dans l'onglet Intégration d'Authentication Server sur l'écran Détails de la configuration du serveur Blue Prism.

- Lancez le serveur d'applications Blue Prism (BPServer.exe à partir de C:\Program Files\Blue Prism Limited\Blue Prism Automate).

- Pour ouvrir la configuration du serveur, sélectionnez l'environnement pertinent dans la liste déroulante Configuration actuelle et cliquez sur Modifier.

-

Dans l'onglet Intégration d'Authentication Server :

-

Saisissez les réglages de l'agent tels que configurés dans l'installation de Blue Prism Hub :

- Adresse : adresse RabbitMQ au format rabbitmq://<host>:<port>/

- Nom d'utilisateur : nom d'utilisateur RabbitMQ.

- Mot de passe : mot de passe RabbitMQ.

-

Saisissez les détails du client. Ils sont utilisés pour la synchronisation des utilisateurs et des comptes de service et lors des appels directement à l'API Authentication Server, par exemple, lors de l'ajout d'utilisateurs Authentication Server à des rôles Blue Prism, comme configuré dans Créer un compte de service dans Hub .

- ID client : l'ID client du compte de service utilisé par Blue Prism pour communiquer avec Authentication Server.

- Secret client : clé secrète client générée par le compte de service utilisé par Blue Prism pour communiquer avec Authentication Server.

Dans Hub 4.7 et les versions ultérieures, l'ID client est sensible à la casse. Vous devez vous assurer de saisir l'ID client dans le même cas que celui défini dans le compte de service.

-

Cliquez sur Tester la connexion pour vous assurer que les détails saisis sont valides.

Ne sélectionnez pas Activer la connexion tant que vous n'avez pas terminé le mappage d'utilisateur. Vous pouvez enregistrer vos modifications et revenir pour activer la connexion une fois que vous avez terminé le mappage d'utilisateur.

-

Cliquez sur Enregistrer pour appliquer les réglages.

-

Configurer les utilisateurs Blue Prism pour s'authentifier via Authentication Server

Nouveaux environnements Blue Prism

Si vous configurez un nouvel environnement Blue Prism pour utiliser Authentication Server, les utilisateurs Authentication Server doivent d'abord être créés dans Blue Prism Hub (voir le guide de l'administrateur Hub pour en savoir plus), puis ajoutés à Blue Prism en les affectant à un rôle Blue Prism.

Pour ajouter un ou plusieurs utilisateurs Authentication Server à un rôle Blue Prism :

- Dans le client interactif Blue Prism, accédez à Système > Sécurité - Rôles d'utilisateur.

-

Sélectionnez un rôle dans la liste et modifiez les permissions associées si nécessaire.

-

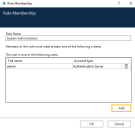

Cliquez sur Gérer l'appartenance au rôle.

L'écran Appartenance au rôle s'affiche.

-

Cliquez sur Ajouter.

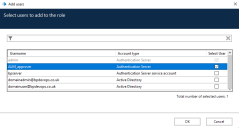

La boîte de dialogue Ajouter des utilisateurs s'affiche.

-

Sélectionnez les utilisateurs Authentication Server que vous souhaitez ajouter au rôle sélectionné, ou recherchez-les à l'aide de la zone de recherche, puis cliquez sur OK.

Les utilisateurs Authentication Server ajoutés s'affichent désormais dans la boîte de dialogue Appartenance au rôle.

-

Cliquez sur OK pour enregistrer vos modifications.

Les utilisateurs Authentication Server configurés pour utiliser l'authentification Active Directory dans Hub peuvent également être ajoutés à Blue Prism en fonction de leur appartenance au groupe de sécurité Active Directory. Pour en savoir plus, voir Ajouter des utilisateurs Active Directory à Blue Prism en fonction de leur appartenance à un groupe de sécurité.

Environnements Blue Prism existants

-

Créez des comptes utilisateur natifs dans Hub pour les utilisateurs natifs Blue Prism existants qui n'ont pas encore de compte utilisateur Hub afin que les utilisateurs natifs Blue Prism puissent utiliser Authentication Server pour s'authentifier dans le client interactif Blue Prism.

-

Liez les comptes pour les utilisateurs natifs qui existent déjà dans les deux systèmes pour vous assurer qu'ils sont liés ensemble et peuvent accéder aux deux bases de données.

La permission Authentication Server – Mapper les utilisateurs est requise pour mapper les utilisateurs à l'aide de l'outil de mappage.

L'outil de mappage ne peut pas être utilisé dans les scénarios suivants :

- Pour ajouter automatiquement des utilisateurs Authentication Server à Blue Prism : les utilisateurs Authentication Server ne sont ajoutés à Blue Prism qu'au moment où ils sont affectés à un rôle Blue Prism. Voir Nouveaux environnements Blue Prism pour en savoir plus.

- Pour synchroniser les utilisateurs Active Directory de Blue Prism avec Authentication Server : une fois que l'authentification Active Directory a été configurée dans Hub, un utilisateur Blue Prism se connectant à l'aide de l'authentification Active Directory via Authentication Server pour la première fois aura un compte créé automatiquement dans Hub et pourra continuer à utiliser Blue Prism avec ses rôles existants. Pour plus d'informations sur la gestion des utilisateurs Active Directory dans Hub, consultez le guide de l'administrateur de Hub.

Ajouter des utilisateurs via l'outil de mappage

Avant de commencer le mappage, veuillez vous assurer qu'un utilisateur administrateur natif Blue Prism existe dans le système et que cet utilisateur est supprimé manuellement du fichier de mappage avant d'effectuer le processus de mappage décrit ci-dessous. Cela permet de s'assurer qu'en cas de problème avec Authentication Server ou la configuration du système, il existe toujours un utilisateur administrateur qui peut se connecter via une connexion directe à la base de données.

Créer des comptes dans la base de données Authentication Server pour les utilisateurs natifs Blue Prism existants qui n'ont pas encore de comptes utilisateur Hub correspondants

- Ouvrez Invite de commande en tant qu'administrateur et accédez au répertoire d'installation de Blue Prism contenant AutomateC.exe (par exemple C:\Program Files\Blue Prism Limited\Blue Prism Automate).

-

Exécutez la commande suivante pour obtenir un fichier de modèle CSV contenant une liste de tous les utilisateurs natifs Blue Prism dans la base de données qui sont disponibles pour le mappage :

Copierautomatec /getblueprismtemplateforusermapping <pathtooutputfile> /user <adminuser> <adminpwd> -

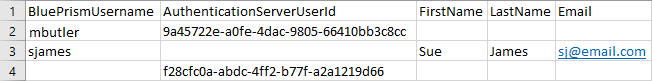

Dans l'Explorateur Windows, ouvrez le fichier de sortie et ajoutez le prénom, le nom et l'adresse e-mail pour chaque utilisateur Blue Prism que vous souhaitez ajouter.

Les champs Prénom, Nom et Adresse e-mail n'existent pas dans Blue Prism. Par conséquent, il doivent être ajoutés pour créer les utilisateurs dans Authentication Server.

-

Supprimez tous les utilisateurs du fichier qui ne doivent pas se connecter via Authentication Server. Au moins un utilisateur administrateur natif doit être supprimé du fichier afin qu'il puisse toujours se connecter via une connexion directe à la base de données.

Si vous utilisez l'authentification native pour authentifier également les ressources d'exécution, les commandes AutomateC ou les requêtes de service Web, vous devez également supprimer du fichier tous les comptes utilisateur natifs requis pour les authentifier.

-

Enregistrez le fichier CSV.

-

Ouvrez Invite de commande en tant qu'administrateur et accédez au répertoire d'installation de Blue Prism contenant AutomateC.exe.

-

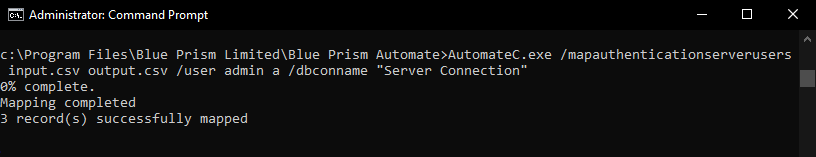

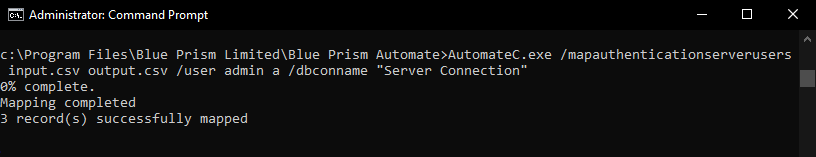

Exécutez la commande suivante pour terminer le mappage des utilisateurs :

Copierautomatec /mapauthenticationserverusers <input CSV> <output CSV for errors> /user <admin username> <admin password> /dbconname <Blue Prism Server connection name>Où :

- <CSV en entrée> : le chemin d'accès à votre fichier CSV enregistré.

- <CSV en sortie pour les erreurs> : le chemin d'accès à un fichier créé automatiquement s'il y a des erreurs dans le processus de mappage.

- <nom d'utilisateur administrateur> et <mot de passe administrateur> : les identifiants d'un utilisateur administrateur natif dans Blue Prism.

-

<Nom de connexion au serveur Blue Prism> : le nom de votre connexion au serveur Blue Prism tel que défini dans les réglages du serveur Blue Prism.

Par exemple :

Assurez-vous que la machine sur laquelle vous exécutez la commande est en mesure d'accéder au site Web d'Authentication Server. Pour plus de détails, voir Dépannage d'Authentication Server.

Mapper les utilisateurs Blue Prism existants aux utilisateurs Authentication Server existants

- Ouvrez Invite de commande en tant qu'administrateur et accédez au répertoire d'installation de Blue Prism contenant AutomateC.exe (par exemple C:\Program Files\Blue Prism Limited\Blue Prism Automate).

-

Exécutez la commande suivante pour obtenir un fichier de modèle CSV contenant une liste de tous les utilisateurs disponibles pour le mappage dans la base de données Blue Prism :

Copierautomatec /getblueprismtemplateforusermapping <pathtooutputfile> /user <adminuser> <adminpwd> -

Exécutez la commande suivante pour obtenir un fichier de modèle CSV contenant une liste de tous les utilisateurs disponibles pour le mappage dans la base de données Authentication Server :

Copierautomatec /getauthenticationservertemplateforusermapping {outputpath} /dbconname <Blue Prism Server connection name> -

Dans l'Explorateur Windows, ouvrez les deux fichiers de sortie et, pour chaque utilisateur Blue Prism que vous souhaitez mapper, recherchez l'utilisateur Authentication Server correspondant et copiez le nom d'utilisateur Blue Prism dans le fichier de sortie Authentication Server.

Un nom d'utilisateur Blue Prism ou un ID utilisateur Authentication Server sont requis au minimum. Les champs supplémentaires Prénom, Nom et Adresse e-mail requis dans la base de données Authentication Server doivent déjà être présents pour les utilisateurs Authentication Server.

- Supprimez tous les utilisateurs qui ne doivent pas être mappés à partir du fichier de sortie Authentication Server. Au moins un utilisateur administrateur natif doit être supprimé du fichier afin qu'il puisse toujours se connecter via une connexion directe à la base de données. Vous pouvez également supprimer du fichier tout compte utilisateur natif qui sera requis pour authentifier les ressources d'exécution, les commandes AutomateC ou les requêtes de service Web.

- Enregistrez le fichier de sortie Authentication Server.

- Ouvrez Invite de commande en tant qu'administrateur et accédez au répertoire d'installation de Blue Prism contenant AutomateC.exe.

-

Exécutez la commande suivante pour terminer le mappage des utilisateurs :

Copierautomatec /mapauthenticationserverusers <input CSV> <output CSV for errors> /user <admin username> <admin password> /dbconname <Blue Prism Server connection name>Où :

- <CSV en entrée> : le chemin d'accès à votre fichier CSV enregistré.

- <CSV en sortie pour les erreurs> : le chemin d'accès à un fichier créé automatiquement s'il y a des erreurs dans le processus de mappage.

- <nom d'utilisateur administrateur> et <mot de passe administrateur> : les identifiants d'un utilisateur administrateur natif dans Blue Prism.

-

<Nom de connexion au serveur Blue Prism> : le nom de votre connexion au serveur Blue Prism tel que défini dans les réglages du serveur Blue Prism.

Par exemple :

Assurez-vous que la machine sur laquelle vous exécutez la commande est en mesure d'accéder au site Web d'Authentication Server. Pour plus de détails, voir Dépannage d'Authentication Server.

Les utilisateurs Authentication Server ne peuvent pas être mappés à des utilisateurs Blue Prism qui n'existent pas. Si un administrateur ne saisit pas de nom d'utilisateur Blue Prism dans le fichier CSV, mais saisit un ID utilisateur Authentication Server, un message d'erreur s'affiche.

Par exemple :

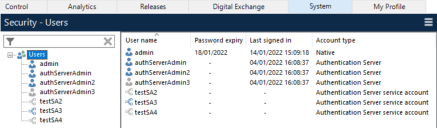

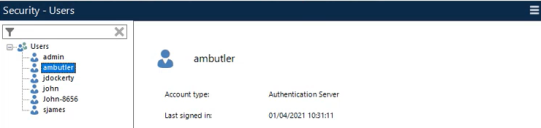

Vérifier que les utilisateurs ont été correctement mappés

-

Dans le client interactif Blue Prism, accédez à Système > Sécurité - Utilisateurs et vérifiez ce qui suit :

- Le type de compte Authentication Server s'affiche pour les utilisateurs natifs mappés à partir de la base de données Authentication Server.

- Le type de compte Compte de service Authentication Server s'affiche pour les comptes de service mappés à partir de la base de données Authentication Server.

-

Dans Hub, accédez à Réglages > Utilisateurs et actualisez la liste des utilisateurs.

Les utilisateurs mappés à partir de Blue Prism s'affichent maintenant dans la liste.

Vous ne pouvez effectuer le mappage qu'une seule fois. Une fois que les utilisateurs ont été mappés, ils ne peuvent plus être mappés à nouveau

Les utilisateurs créés via l'outil de mappage recevront un e-mail pour définir leur mot de passe manuellement avant de se connecter pour la première fois. Ils ne pourront pas accéder à Blue Prism tant que cette étape n'aura pas été effectuée. Les utilisateurs ne recevront cet e-mail que si leurs réglages de messagerie ont été configurés dans Hub. Pour en savoir plus, consultez le guide de l'administrateur de Hub.

Activez la connexion au serveur de messagerie.

- Lancez le serveur d'applications Blue Prism (BPServer.exe à partir de C:\Program Files\Blue Prism Limited\Blue Prism Automate).

-

Sur l'écran de configuration du serveur, cliquez sur Arrêter pour arrêter le serveur Blue Prism.

- Dans l'onglet Intégration d'Authentication Server de l'écran Détails de la configuration du serveur, sélectionnez Activer la connexion et cliquez sur Enregistrer.

- Revenez à l'écran Configuration du serveur et cliquez sur Démarrer pour démarrer le serveur Blue Prism.

-

Vérifiez que le bus de messages s'exécute. Vous devriez voir les lignes suivantes :

[date stamp] : démarrage du bus de messages

[date stamp] : bus de messages démarré

Si le serveur Blue Prism fonctionne correctement et que la connexion est activée, tous les utilisateurs modifiés ou supprimés dans Hub, ou les comptes de service créés, modifiés ou supprimés dans Hub seront également mis à jour dans Blue Prism. Si le serveur Blue Prism se déconnecte ou se connecte ultérieurement, la synchronisation se terminera une fois la connexion restaurée.

-

Pour vérifier que la file d'attente de messages a bien été créée, lancez l'URL de RabbitMQ dans un navigateur tel que configuré dans l'installation de Blue Prism Hub, dans cet exemple rabbitmq://localhost:15672/.

-

Dans l'onglet Files d'attente, localisez la file d'attente qui vient d'être créée via les réglages d'intégration d'Authentication Server ci-dessus, par exemple blue-prism-app-server.user-synchronization.fresh-install.

Synchronisation manuelle des comptes utilisateur et de service

Les mises à jour des comptes utilisateur et de service peuvent être synchronisées manuellement entre les bases de données Blue Prism et Authentication Server en dehors du planning de mise à jour RabbitMQ en cas de perturbation du service en utilisant l'option Synchroniser les utilisateurs avec Authentication Server, disponible à partir du bouton de menu sur l'écran Sécurité - Utilisateurs dans le client interactif Blue Prism.

Pour utiliser cette option, le client interactif doit être connecté via un serveur d'applications Blue Prism qui a été configuré avec les détails du client du compte de service utilisé pour effectuer des requêtes authentifiées à l'API Authentication Server.

Une fois cette option sélectionnée, les mises à jour suivantes se produiront :

-

Tous les nouveaux comptes de service Authentication Server seront ajoutés à la base de données Blue Prism.

Seuls les comptes de service définis avec la permission de l'API Blue Prism API dans Hub s'afficheront sur l'écran Sécurité – Utilisateurs une fois synchronisés avec Authentication Server.

Les utilisateurs d'Authentication Server ne sont pas ajoutés à l'environnement Blue Prism par le biais de cette option. Ils doivent être affectés manuellement à un rôle Blue Prism sur l'écran Appartenance au rôle (voir Nouveaux environnements Blue Prism). Cela permet d'éviter qu'un grand nombre d'utilisateurs Authentication Server qui n'ont pas besoin d'accéder à Blue Prism (p. ex. les utilisateurs d'Interact) soient ajoutés à la base de données Blue Prism.

- Tous les comptes utilisateur et de service qui ont été classés dans la base de données Authentication Server seront également classés dans la base de données Blue Prism.

- Tous les comptes utilisateur et de service dont le classement a été annulé dans la base de données Authentication Server verront leur classement également annulé dans la base de données Blue Prism.

Si vous choisissez d'utiliser uniquement la synchronisation manuelle et de ne pas activer de connexion au serveur de messagerie, lorsqu'un compte utilisateur a été supprimé dans Blue Prism mais déclassé dans Hub, une synchronisation manuelle sera nécessaire pour réactiver le compte utilisateur, avant qu'il puisse se connecter à Blue Prism via Authentication Server.

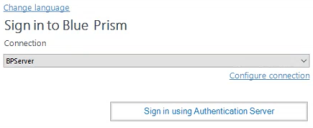

Activer la connexion Authentication Server dans votre environnement Blue Prism

-

Dans le client interactif Blue Prism, accédez à Système > Sécurité - Réglages de connexion.

-

Sélectionnez Connexion utilisateur via Authentication Server et cliquez sur Appliquer.

-

Déconnectez-vous du client interactif Blue Prism.

L'écran de connexion affiche désormais uniquement une option Se connecter à l'aide d'Authentication Server.

-

Cliquez sur Se connecter à l'aide d'Authentication Server.

Vous serez dirigé vers la page de connexion à Authentication Server.

-

Saisissez votre nom d'utilisateur et votre mot de passe, puis cliquez sur Se connecter.

Un jeton d'accès est émis à partir d'Authentication Server en arrière-plan qui sera ensuite utilisé pour vous connecter automatiquement au client interactif Blue Prism.

La date et l'heure de votre dernière connexion s'affichent maintenant sur l'écran Système > Sécurité - Utilisateurs lorsque vous cliquez avec le bouton droit de la souris sur votre nom d'utilisateur.

-

Déconnectez-vous de Blue Prism et redémarrez le serveur d'applications Blue Prism pour vous assurer que les modifications sont entièrement appliquées.

Une fois Authentication Server activé, les comptes natifs peuvent être ajoutés, modifiés ou supprimés localement dans Blue Prism. Toutefois, ils ne pourront plus être utilisés pour se connecter au client interactif. Ces comptes peuvent uniquement être utilisés pour authentifier les ressources d'exécution, les commandes AutomateC et lors de l'appel de services Web exposés sur les ressources d'exécution.

Docs

Docs