Serveur d'applications Blue Prism

Les serveurs d'applications Blue Prism ne doivent pas être installés sur un domaine ou un réseau où il existe un accès Internet. La plateforme Blue Prism doit être implémentée dans votre environnement en tant qu'entité distincte. Cela peut être obtenu par la séparation du réseau, par exemple, en utilisant des serveurs de saut pour les déplacements interdomaines, ou d'autres méthodes similaires. Nous vous conseillons également de consulter les informations de sécurité du Robotic Operating Model (ROM) sur le portail Blue Prism pour obtenir des recommandations concernant les meilleures pratiques.

Installer et configurer le premier serveur d'applications. Inclut la configuration d'une nouvelle base de données Blue Prism ou la connexion à une base de données préconfigurée.

Étapes

Exécutez le programme d'installation approprié selon que vous souhaitez utiliser le programme d'installation 32 ou 64-bit.

- Programme d'installation 32 bits : BluePrismx.x.nn_x86.msi

- Programme d'installation 64 bits : BluePrismx.x.nn_x64.msi

Les programmes d'installation sont disponibles sur le portail Blue Prism.

Options d'installation avancée

Les composants supplémentaires suivants sont disponibles lors d'une installation de Blue Prism si la case Installation avancée est cochée sur l'écran Emplacement d'installation :

- Automatisation d'Outlook : nécessaire sur les appareils où le VBO E-mail MS Outlook de Blue Prism sera exécuté.

- Automatisation de Google Sheets : nécessaire sur les appareils où le VBO Google Sheets de Blue Prism sera exécuté.

- Extension de navigateur Chrome : nécessaire sur les appareils qui seront utilisés pour automatiser Chrome.

-

Extension de navigateur Firefox : nécessaire sur les appareils qui seront utilisés pour automatiser Firefox.

L'extension de navigateur Firefox n'est pas disponible pour l'installation avec Blue Prism 6.10.6. La dernière version de Blue Prism 6.10 qui inclut l'extension Firefox est Blue Prism 6.10.5. Pour plus d'informations, veuillez consulter les avis de mise à niveau.

- Extension de navigateur Edge : nécessaire sur les appareils qui seront utilisés pour automatiser Edge.

Par défaut, tous les composants sont installés, sauf s'ils sont désélectionnés avant de procéder à l'installation.

Blue Prism 6.10.5 uniquement

Dans Blue Prism 6.10.5, vous pouvez installer soit les extensions de navigateur Manifest V2 pour Chrome, Edge et Firefox (qui correspondent aux extensions de navigateur 6.10.4 existantes), soit les nouvelles extensions de navigateur Manifest V3 pour Chrome et Edge introduites dans Blue Prism 6.10.5. Si vous n'avez pas coché la case Installation avancée sur l'écran Emplacement d'installation, les extensions de navigateur Blue Prism 6.10.4 (Manifest V2) seront installées par défaut pour tous les navigateurs.

Cela est dû aux changements dans la plateforme d'extensions de Google et au passage à Manifest V3 pour les navigateurs Chrome et Edge. Les extensions de navigateur Firefox utilisent toujours Manifest V2 et ne sont donc pas affectées. Pour plus d'informations, consultez la documentation Google et les notes de version de Blue Prism 6.10.5.

Blue Prism 6.10.6 et versions ultérieures

Les extensions de navigateur Manifest V2 ne sont plus prises en charge à partir de la version 6.10.6 de Blue Prism. Ainsi, les extensions de navigateur Chrome et Edge ne peuvent plus être installées à l'aide de Manifest V2. Seul Manifest V3 est pris en charge à partir de la version 6.10 et au-delà.

L'extension de navigateur Firefox n'est pas disponible pour l'installation avec Blue Prism 6.10.6. La dernière version de Blue Prism 6.10 qui inclut l'extension Firefox est Blue Prism 6.10.5. Pour plus d'informations, veuillez consulter les avis de mise à niveau.

De plus, les fonctionnalités fournies par Browser Automation Agent sont incluses par défaut dans le programme d'installation Blue Prism 6.10.6. L'assistant d'installation de Blue Prism supprime automatiquement Browser Automation Agent et les extensions de navigateur Manifest V3 associées si elles ont déjà été installées. Si des extensions de navigateur Manifest V3 ou V2 ont déjà été installées manuellement sur une machine donnée, elles devront être désinstallées manuellement avant d'installer Blue Prism.

Pour plus d'informations sur la suppression de Browser Automation Agent, consultez les notes de la version 6.10.6 de Blue Prism.

Lorsque Blue Prism est lancé pour la première fois, il est nécessaire de définir une connexion à l'instance SQL Server où la base de données est, ou sera hébergée.

-

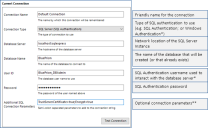

Cliquez sur Configurer la connexion. Cette opération ouvre la boîte de dialogue Configuration de la connexion où les utilisateurs peuvent fournir des informations de connexion.

-

Précisez le nom de cette connexion, ainsi que les réglages nécessaires pour se connecter à l'instance SQL Server.

Le nom de la base de données prévue sera également indiqué sur cet écran. C'est le nom qui sera utilisé pour créer une nouvelle base de données, ou ce peut être le nom d'une base de données existante.

*Si le type de connexion applique l'authentification Windows, le contexte de l'utilisateur actuellement connecté sur l'appareil sera utilisé pour s'authentifier à l'aide de SQL Server. Dans la mesure du possible, l'authentification Windows (plutôt que l'authentification SQL) devrait être utilisée.

- Authentification SQL : Nom de la connexion (doit être unique), Serveur de la base de données, Nom de la base de données, ID utilisateur

- Authentification Windows : Nom de la connexion (doit être unique), Serveur de la base de données, Nom de la base de données

- Groupe de disponibilité (authentification SQL) : Nom de la connexion (doit être unique), Serveur de la base de données, Nom de la base de données, ID utilisateur

- Groupe de disponibilité (authentification Windows) : Nom de la connexion (doit être unique), Serveur de la base de données, Nom de la base de données

** Peuvent rester vides. Remplissez s'il faut ajouter des paramètres de connexion SQL personnalisés comme : encrypt=true ; trustservercertificate=true.

Consultez les informations sur les propriétés de connexion SQL Server fournies par Microsoft pour une liste des valeurs disponibles.

Si vous vous connectez à Microsoft SQL Azure, la base de données doit être préexistante et les détails de connexion fournis dans la zone de configuration de la base de données Azure doivent être utilisés. Voici des exemples de réglages (ADO.NET) :

Type de connexion

SQL Server (authentification SQL)

Serveur de base de données :

e12n3456.database.windows.net,1433

Nom de base de données :

BluePrism

Identifiant utilisateur :

authUser@e12n3456

Mot de passe :

*********

-

Cliquez sur Tester la connexion pour déterminer si une connexion peut être établie avec SQL Server.

Comme la base de données n'existe pas encore, nous nous attendons à ce qu'une erreur significative se présente.

Réponses attendues

La base de données « Blue Prism » n'existe pas.

Cela ne semble pas être une base de données Blue Prism valide.

La base de données doit être configurée avant de pouvoir être utilisée.

Indique qu'une connexion a bien été établie avec le serveur, mais que la base de données n'existe pas encore.

Indique qu'une connexion a bien été établie avec le serveur, mais qu'elle ne peut pas être vérifiée en tant que base de données Blue Prism. Ce serait généralement le cas lorsque la base de données a été créée manuellement, mais que le schéma Blue Prism n'a pas été appliqué.

Indique qu'une connexion a bien été établie avec le serveur et qu'une base de données Blue Prism a été trouvée, mais qu'une configuration supplémentaire est nécessaire.

Cliquez sur OK pour effacer le message, puis cliquez sur Créer une base de données.

Cliquez sur OK pour effacer le message, puis cliquez sur Configurer une base de données.

Passez à l'étape suivante pour obtenir d'autres instructions.

Réponses alternatives

Base de données valide

Impossible de déterminer si la base de données existe : une erreur liée au réseau ou propre à une instance s'est produite lors de l'établissement d'une connexion à SQL Server. Le serveur n'a pas été trouvé ou n'était pas accessible. Vérifiez que le nom de l'instance est correct et que SQL Server est configuré pour autoriser les connexions à distance. (fournisseur : Named Pipes Provider, erreur : 40 – Impossible d'ouvrir une connexion à SQL Server)

Indique qu'une connexion réussie a été établie avec le serveur et la base de données.

Les actions pour créer ou configurer la base de données peuvent être contournées.

Indique qu'une erreur s'est produite en établissant une connexion avec SQL Server. Vérifiez que les détails de l'instance SQL Server sont corrects, et référez-vous au Dépannage d'une installation.

La création et la préparation d'une base de données à utiliser avec Blue Prism comportent trois étapes.

- Créer une base de données SQL : cela peut être fait manuellement ou en utilisant l'action Créer une base de données du produit.

- Appliquer le schéma Blue Prism : le schéma de base de données est appliqué à la base de données configurée.

- L'action Créer une base de données appliquera automatiquement le schéma à une base de données qu'elle crée ou à une base de données vierge préexistante spécifiée.

- Alternativement, le schéma peut être appliqué manuellement en utilisant le script CreateScript.sql sur une base de données préexistante. Il est possible de se procurer le script CreateScript.sql auprès du service client Blue Prism ou de le générer à l'aide du client Blue Prism. Cliquez sur Générer un script au bas des écrans Créer une base de données ou Mettre à niveau la base de données.

- Configurer les réglages d'authentification Blue Prism : de nombreuses options de configuration sont appliquées à la base de données. Celles-ci sont appliquées automatiquement lorsque l'action Créer une base de données du produit est utilisée. Si la base de données a été créée et que le schéma a été appliqué manuellement, l'action Configurer une base de données doit être utilisée.

Toutes les phases ci-dessus sont réalisées en une seule étape lorsque la fonctionnalité Créer une base de données du produit est utilisée.

-

Pour lancer la fonction du produit pour créer et configurer une base de données, utilisez les options Créer une base de données ou Configurer la base de données dans le gestionnaire de connexion.

-

Dans la boîte de dialogue Créer une nouvelle base de données, sélectionnez si vous souhaitez supprimer ou non la base de données (si elle existe déjà) et la recréer.

- Sélectionnez la méthode d'authentification préférée pour les utilisateurs se connectant à Blue Prism. Vous avez le choix entre deux types d'environnement :

- Environnement à authentification multiple : cet environnement prend en charge trois types d'authentification : l'authentification native Blue Prism, l'authentification Active Directory et l'authentification du fournisseur d'identité externe. Pour les trois types d'authentification, les rôles et les permissions sont mappés à des utilisateurs individuels dans Blue Prism. Pour l'authentification externe, il n'est pas possible d'attribuer des rôles en fonction de l'appartenance au groupe d'utilisateurs au sein des fournisseurs d'identité liés tels qu'Active Directory. Le type d'authentification est configuré dans le cadre de la création de l'utilisateur et ne peut être modifié ultérieurement.

- Environnement à authentification unique : cet environnement, appelé Authentification unique Active Directory dans les versions précédentes à Blue Prism 6.8, prend en charge l'authentification Active Directory dans laquelle les utilisateurs se connectent uniquement via Active Directory et les rôles sont mappés aux groupes de sécurité Active Directory. Pour définir un environnement à authentification unique, saisissez le nom du domaine qui contient les groupes de sécurité Active Directory qui seront associés aux rôles de sécurité dans Blue Prism et de sélectionner le groupe de sécurité dans ce domaine dont les membres auront un accès administrateur système à Blue Prism.

Seuls les groupes de sécurité personnalisés devraient être associés à Blue Prism : n'utilisez pas de groupes intégrés ou de groupes avec une affiliation dérivée.

- Cliquez sur OK pour terminer la configuration de la base de données.

Prise en charge des bases de données autonomes

Blue Prism prend en charge l'utilisation de bases de données autonomes, hébergées sur Microsoft SQL Server. Pour utiliser une base de données autonome, il est nécessaire de créer manuellement la base de données et d'appliquer le script CreateScript.sql de Blue Prism.

Pour plus d'informations, voir

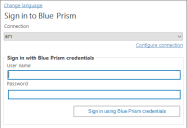

Il est désormais possible de se connecter pour la première fois et d'effectuer une configuration à l'échelle du système.

Les étapes diffèrent légèrement selon que l'environnement est configuré pour un Authentification dans Blue Prism .

Environnement à authentification multiple

Authentification native Blue Prism

Connectez-vous en utilisant les identifiants par défaut :

- Nom d'utilisateur : administrateur

- Mot de passe : administrateur

Suivez les instructions à l'écran pour modifier le mot de passe d'administrateur.

Cette vidéo vous montre comment récupérer votre mot de passe administrateur.

Authentification Active Directory

Vous devrez d'abord vous connecter à l'aide de l'authentification native Blue Prism avant de configurer les utilisateurs pour l'authentification Active Directory dans un environnement à authentification multiple. Consultez Authentification unique pour en savoir plus.

Authentification via le fournisseur d'identité externe

Vous devrez d'abord vous connecter à l'aide de l'authentification native Blue Prism (ou de l'authentification Active Directory si elle est également configurée) avant de configurer les utilisateurs pour s'authentifier via un fournisseur d'identité externe dans un environnement à authentification multiple. Pour en savoir plus, voir Authentification dans Blue Prism.

Environnement à authentification unique

Authentification unique Active Directory

Connectez-vous en cliquant sur Se connecter pour valider que la configuration a bien été appliquée.

Consultez Authentification unique pour en savoir plus.

Un fichier de licence contenant une licence valide est requis pour activer le logiciel. Il est possible d'obtenir un fichier de licence auprès d'un gestionnaire de compte Blue Prism. Votre licence et votre CLUF vous sont envoyés par e-mail à l'adresse [email protected]. Enregistrez les fichiers sur votre disque dur.

Une fois connecté à Blue Prism, si une licence n'est toujours pas installée, vous serez invité à saisir votre clé de licence.

-

Cliquez sur Parcourir, sélectionnez le fichier de licence (.lic) requis et cliquez sur Suivant pour démarrer l'assistant d'activation de licence.

- Suivez les étapes de l'assistant et enregistrez ou copiez le code d'activation généré.

-

Lorsque vous y êtes invité, cliquez sur l'écran pour ouvrir le portail Blue Prism.

Vous serez redirigé vers portal.blueprism.com/products/activation.

Si vous n'êtes pas déjà connecté au portail Blue Prism, vous serez invité à le faire.

- Collez ou importez le code d'activation généré et cliquez sur Soumettre l'activation de la licence.

-

Copiez la clé d'activation, collez-la à nouveau dans l'assistant d'activation de licence Blue Prism et cliquez sur Suivant.

Votre licence Blue Prism est activée.

Pour plus d'informations sur la façon de gérer votre licence après l'activation, voirLicences

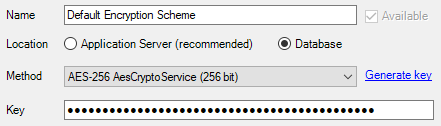

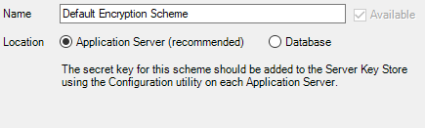

Afin de prendre en charge l'utilisation du gestionnaire d'identifiant (pour stocker de façon sécurisée des identifiants), configurez le schéma de cryptage qui sera utilisé.

- Cliquez sur l'onglet Système et sélectionnez Sécurité > Schémas de chiffrement dans l'arborescence de navigation.

- Sélectionnez le schéma listé et cliquez sur Modifier.

-

Suivez les étapes ci-dessous, selon les besoins :

Nous déconseillons aux clients professionnels qui travaillent à l'échelle de stocker les clés de schéma de cryptage dans la base de données.

Déploiement autonome

Déploiement de plusieurs composants (Serveur d'applications)

- Sélectionnez Base de données.

- Sélectionnez AES-256.

- Cliquez sur Générer la clé.

- Cliquez sur OK.

- Sélectionnez Serveur d'applications.

- Cliquez sur OK.

Une copie de chaque clé doit être sauvegardée dans un endroit sécurisé.

Plusieurs réglages optionnels sont généralement appliqués. Ils se trouvent sous Système > Réglages sur l'onglet Système.

Pour plus d'informations, voir

|

Réglage |

Informations |

|---|---|

|

Démarrer une ressource d'exécution personnelle sur cette machine |

Généralement désactivé sur tous les appareils sauf pour les déploiements autonomes de Blue Prism, fournit une ressource d'exécution locale lorsqu'un utilisateur se connecte à Blue Prism. |

|

Sauvegarde automatique lors de la modification d'un processus ou d'un objet métier |

Indique la fréquence à laquelle l'enregistrement automatique s'exécutera. Généralement, ces réglages ne sont ajustés que dans les environnements fonctionnant sur des réseaux à haute latence. |

|

Forcer les utilisateurs à résumer leurs modifications |

Les utilisateurs doivent ajouter un commentaire lorsqu'ils apportent des modifications à ces enregistrements. |

|

Les contrôles de mots de passe autorisent les mots de passe collés |

Lorsqu'il est activé, l'utilisateur peut coller dans les contrôles de mot de passe dans l'interface Blue Prism. Désactivez ce réglage pour exiger des utilisateurs qu'ils tapent (plutôt qu'ils collent) des mots de passe et pour augmenter la sécurité des valeurs tapées dans la mémoire. |

|

Autoriser la dernière capture d'écran de la ressource d'exécution |

Option activée par défaut. Indique si un utilisateur peut configurer une étape d'exception pour prendre une capture d'écran et l'enregistrer en cas d'erreur. La dernière capture d'écran pour une ressource d'exécution est stockée dans la base de données Blue Prism et accessible depuis la salle de contrôle. |

|

Cacher l'onglet Digital Exchange |

Si cette option est activée, l'onglet Digital Exchange est caché sur le client interactif Blue Prism. |

|

Exiger des communications d'instruction entrantes sécurisées. |

Seules les ressources d'exécution qui utilisent le commutateur /sslcert pourront établir avec succès une connexion avec la plateforme. Le commutateur /sslcert exige que toutes les connexions d'instruction entrantes aux exécutions fassent l'objet d'un cryptage basé sur un certificat. Cela affecte les robots contrôlés par programme tels que ceux hébergeant des services Web. Désactiver ce réglage à des fins de dépannage |

|

Autoriser les ressources d'exécution publiques anonymes |

En cas de désactivation, les ressources d'exécution doivent s'authentifier explicitement lors de la connexion à la plateforme. Cela n'est pas approprié lorsque l'environnement est configuré pour utiliser l'authentification unique pour l'accès utilisateur si les ressources d'exécution sont hébergées en dehors de la forêt Active Directory commune. Activer ce réglage à des fins de dépannage |

|

Empêcher l'enregistrement de nouvelles ressources d'exécution |

Une fois activé, aucune nouvelle ressource d'exécution ne peut être introduite sur la plateforme. Cela ne devrait être activé qu'une fois que toutes les ressources d'exécution nécessaires se sont connectées pour la première fois. Désactiver ce réglage à des fins de dépannage |

|

La gestion des sessions applique les permissions de l'utilisateur de contrôle |

Activé par défaut (recommandé). Si elle est activée et que des actions de contrôle de session sont requises, les permissions de l'utilisateur de contrôle sont validées. Si elle est désactivée, les actions de contrôle de session valident les permissions du compte utilisé pour authentifier la ressource d'exécution dans l'environnement. |

|

Enregistrement et adresse des ressources |

Indique si les noms de domaine explicite seront utilisés pour enregistrer les exécutions dans la base de données et pour établir ultérieurement des communications.

|

|

Activer la prise en charge d'Unicode pour les logs de session |

Lorsque cette option est activée, les caractères Unicode sont stockés dans les logs de session. Ce réglage peut uniquement être modifié lorsqu'aucune session n'est en attente ou en cours. |

|

Sauvegarde des données d'environnement pour les clients, les ressources d'exécution et les serveurs dans la base de données |

Option activée par défaut. Si cette option est activée, les données d'environnement pour les clients, les ressources d'exécution et les serveurs sont inscrits dans la base de données lorsqu'un appareil est en ligne. |

|

Moteur Tesseract |

Permet aux utilisateurs de sélectionner la bonne version du moteur Tesseract : 0 - Anciennes machines uniquement : fonctionne avec Tesseract V4.0.0 en mode de compatibilité qui imite le comportement de la V3.05.01. Idéal pour le dépannage suite à une mise à niveau de version. 1 - Machine de réseaux de neurones récurrents à mémoire court terme et long terme uniquement : fonctionne avec la nouvelle machine de reconnaissance optique de caractères qui utilise le système de réseau de neurones basé sur la mémoire court et long terme (LSTM). 2 - Ancienne machine et machine LSTM : fonctionne en mode de compatibilité avec prise en charge additionnelle pour les LSTM. 3 - Par défaut, basé sur ce qui est disponible : utilise le meilleur moteur disponible pour la version de Tesseract actuellement utilisée dans la version installée de Blue Prism. |

|

Thèmes de l'environnement |

Permet aux utilisateurs d'appliquer un thème afin de différencier facilement les environnements. Un thème de base peut être configuré pour un environnement en sélectionnant un nom pour l'environnement ainsi qu'une couleur d'avant-plan et d'arrière-plan pour les étiquettes de titre et les barres d'état. Les couleurs sélectionnées s'afficheront dans la zone Aperçu. Les changements s'appliqueront immédiatement à la fenêtre du client Blue Prism. En revanche, les fenêtres Studio en cours d'utilisation devront être fermées et rouvertes. De plus, les autres utilisateurs connectés devront se déconnecter et se reconnecter pour que les modifications prennent effet. |

|

Activer l'aide hors ligne |

Blue Prism utilise un système qui nécessite un accès à Internet. Si vous n'avez pas accès à Internet, vous pouvez demander les fichiers d'aide sur Blue Prism et les héberger en interne ou sur des machines locales. Sélectionner cette option pour activer l'aide hors ligne et indiquer l'emplacement dans le champ URL de base. |

| Utiliser uniquement le port d'extension de navigateur fixe (31924) |

Les extensions de navigateur Chrome et Firefox utilisent des ports éphémères pour communiquer avec Blue Prism. Sélectionnez cette option si vous souhaitez continuer à utiliser un port fixe pour la communication entre Blue Prism et les extensions de navigateur Chrome et Firefox. Voir Réglages système pour en savoir plus. Les ressources d'exécution doivent être redémarrées pour que toute modification de ce réglage prenne effet. |

Nous vous recommandons de vérifier l'installation manuellement en réalisant quelques tâches simples dans le système et en confirmant qu'elles s'exécutent correctement.

Pour des instructions détaillées, consultez Vérifier une installation.

Les services de serveur d'applications Blue Prism sont configurés à l'aide de BPServer.exe. Cette application est fournie dans le cadre de l'installation de Blue Prism et est utilisée pour définir et configurer les services disponibles sur un serveur donné.

L'utilitaire de configuration de serveur Blue Prism sera utilisé pour configurer les profils de serveur qui contiennent les réglages que le service utilisera. En outre, il peut être utilisé pour créer des services Windows supplémentaires pour les situations où le profil par défaut est renommé ou des profils supplémentaires sont ajoutés.

La configuration comprend :

- Sélectionner le mode que les connexions entrantes devront utiliser

- Définir le nom d'hôte ou la liaison de l'adresse IP et le port sur lequel le service écoutera

- Préciser les informations de connexion de base de données.

- Configurer un schéma de cryptage qui sera utilisé pour le cryptage des données dans cet environnement.

- Si nécessaire, sélectionner quel certificat sera utilisé pour sécuriser les connexions entrantes.

- Valider qu'un service Windows approprié ait été configuré et que l'utilisateur de connexion au service ait été ajouté à la liste de contrôle d'accès (LCA) appropriée.

- Naviguez vers le répertoire d'installation Blue Prism, typiquement sur C:\Program Files\Blue Prism Limited\Blue Prism Automate et lancez le BPServer.exe.

-

Cliquez sur Nouvelle configuration pour créer une configuration de serveur.

- Ajoutez les informations nécessaires. Assurez-vous que le mode de connexion, les liaisons et le port d'écoute sont corrects.

- Nom : nom du profil de serveur. Le premier doit être appelé Par défaut.

- Connexion de base de données : connexion utilisée pour se connecter à la base de données.

- Mode de connexion : mode de connexion à utiliser en connectant des appareils.

- Liaison : liaison optionnelle du point de terminaison pour les scénarios où les requêtes doivent être reçues sur une URL ou une adresse spécifique.

- Port : port d'écoute du serveur.

Désactiver le planificateur d'événements : indique si le planificateur d'événements doit être activé pour ce serveur.

-

Si un mode de connexion a été sélectionné et qu'un certificat doit être configuré, un message s'affiche et l'onglet Certificats devient disponible. Cela permet à un certificat configuré en tant que certificat d'ordinateur sur l'appareil local d'être associé au service de serveur.

Si l'onglet Certificats ne s'affiche pas, passez à l'étape suivante.

- Sélectionnez pour ajouter une nouvelle liaison de certificat et saisissez les informations de liaison et dans quel emplacement de l'appareil local le certificat a été installé.

- Cliquez sur OK pour démarrer l'utilitaire de sélection du certificat Windows et choisissez le certificat approprié.

- Il est nécessaire de sélectionner un certificat qui correspond à la liaison sur l'onglet de détails.

- Sélectionnez pour ajouter une nouvelle liaison de certificat et saisissez les informations de liaison et dans quel emplacement de l'appareil local le certificat a été installé.

-

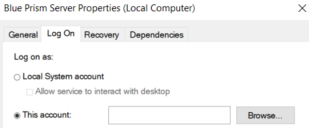

Sélectionnez l'onglet Magasin de clés et cliquez sur Nouveau.

Une entrée doit être effectuée pour chaque schéma de cryptage défini via le client Blue Prism configuré pour utiliser une clé stockée sur le serveur d'applications.

Le nom des schémas de cryptage doit correspondre exactement à ceux configurés dans le client.

Lorsque vous utilisez une configuration par défaut, seulement un schéma de cryptage nommé Schéma de cryptage par défaut sera nécessaire.

- Si c'est le premier serveur d'applications de l'environnement à être configuré, sélectionnez AES-256 comme méthode de cryptage.

-

Cliquez sur Générer la clé, puis sur OK.

Si c'est une instance de serveur d'applications supplémentaire pour un déploiement Blue Prism existant, l'algorithme et la clé doivent correspondre à ceux du serveur préexistant.

Les utilisateurs soucieux de la sécurité choisiront également de stocker les clés séparément dans des fichiers individuels afin que les emplacements cibles puissent être contrôlés.

Une copie de chaque clé doit être sauvegardée dans un emplacement sécurisé : elle sera nécessaire pour récupérer les données chiffrées si le serveur échoue.

-

Vérifiez les réglages sur l'onglet des services de serveur pour vous assurer qu'aucun problème n'a été identifié jusqu'à présent.

- Cliquez sur Enregistrer.

Les réglages de chiffrement du serveur Blue Prism peuvent être configurés afin de protéger les clés de chiffrement du serveur lorsqu'elles sont stockées sur le serveur d'applications.

Le cryptage du certificat des fichiers de configuration du serveur est recommandé pour les déploiements nécessitant une sécurité maximale. Pour ce faire, il faut un certificat déployé localement ainsi qu'une clé privée qui lui est associée. Pour plus d'informations, voir Utilisation du cryptage de certificats.

- Naviguez vers le répertoire d'installation Blue Prism, par défaut sur C:\Program Files\Blue Prism Limited\Blue Prism Automate et lancez le BPServer.exe.

-

Cliquez sur Réglages de cryptage pour configurer les réglages de cryptage qui seront appliqués aux informations stockées dans les fichiers de configuration locaux utilisés par le serveur d'applications Blue Prism.

-

Dans la boîte de dialogue Sélectionner la méthode de chiffrement, choisissez d'utiliser le chiffrement Blue Prism par défaut ou votre propre certificat. Nous vous recommandons d'utiliser votre propre certificat.

Nous vous recommandons d'utiliser votre propre certificat. Voir Utilisation du cryptage de certificats.

Si vous choisissez d'utiliser votre propre certificat, saisissez l'empreinte de pouce de votre certificat. Il s'agit de l'ID généré automatiquement pour le certificat.

- Cliquez sur OK.

Utilisation du chiffrement de certificat

Si vous avez choisi d'utiliser le cryptage de certificat pour les données de configuration du serveur d'applications, les éléments suivants doivent être pris en compte afin de garantir l'accès à tous les composants pertinents et pour un cryptage réussi et continu.

Stockage du certificat

Le certificat utilisé pour crypter les données de configuration du serveur doit utiliser le cryptage RSA et contenir une paire de clés publique/privée. Le certificat doit également être stocké sur la machine locale à l'emplacement suivant :

[Certificates - Local Computer\Personal\Certificates].

Accès au certificat

Afin de s'assurer que l'utilisateur qui configure le serveur Blue Prism et le compte utilisateur sur lequel le service de serveur s'exécute disposent d'un accès en lecture aux clés privées du certificat :

- Dans la fenêtre Gérer les certificats de l'ordinateur, sélectionnez le certificat auquel vous souhaitez accorder un accès en lecture.

- Dans le menu de raccourci, sélectionnez Toutes les tâches > Gérer les clés privées.

-

Dans la boîte de dialogue Permissions, vérifiez que le compte utilisateur sur lequel le service de serveur s'exécute dispose d'un accès en lecture au certificat. Ajoutez les utilisateurs ou groupes qui ont également besoin d'un accès en lecture au certificat.

Si vous avez choisi de stocker les clés de schéma de cryptage dans des fichiers séparés, le cryptage du certificat s'appliquera à ces fichiers. Si l'emplacement des fichiers séparés est partagé avec d'autres serveurs d'applications, ils devront tous avoir un exemplaire de ce même certificat stocké en interne et disposer au moins d'un accès en lecture à la clé privée.

Cryptage des données de configuration du serveur

Lorsque vous utilisez le cryptage de certificat, toutes les données cryptées dans la configuration du serveur sont décryptées et conservées dans une mémoire protégée. Lorsqu'une nouvelle méthode de cryptage ou empreinte de pouce de certificat est sélectionnée, le fichier est enregistré. Les données secrètes sont alors cryptées lors de leur lecture depuis la mémoire protégée et écrites dans le fichier.

Lorsque vous sélectionnez le cryptage de certificat, les données de configuration du serveur d'applications suivantes sont cryptées :

- La clé de schéma de cryptage utilisée pour crypter et décrypter les informations sensibles de la base de données pour la connexion au serveur Blue Prism.

- Le mot de passe utilisé pour se connecter à la base de données si vous utilisez l'authentification SQL pour vous connecter à une base de données.

Certificats manquants ou ayant expiré

La date d'expiration des certificats de chiffrement personnalisés pour les fichiers de configuration du serveur d'applications Blue Prism se trouve dans le rapport Résumé de l'environnement. Elle est également écrite dans les logs d'événements Blue Prism. De plus, lorsque les utilisateurs se connectent à Blue Prism, ils sont informés si un certificat utilisé pour crypter les fichiers de configuration du serveur d'applications Blue Prism expire dans les sept prochains jours.

Si un certificat expire, il cessera de fonctionner avec le serveur d'applications Blue Prism. Le cryptage de certificat peut également cesser de fonctionner dans les cas suivants :

- Le compte utilisateur sur lequel s'exécute le serveur n'a pas accès à la clé publique et/ou privée. Dans ce cas, un message invitant l'utilisateur à réinitialiser la configuration s'affiche.

- Le certificat utilisé pour le cryptage a disparu du magasin de certificats.

- Le compte utilisateur n'a plus accès au magasin de certificats de l'ordinateur local. Dans ce cas, une erreur s'affichera au démarrage lors de la tentative de chargement du certificat.

S'il est impossible d'accéder au certificat utilisé pour le cryptage ou de le restaurer, l'utilisateur qui configure le serveur Blue Prism devra recréer les profils de configuration du serveur. Pour ce faire, supprimez le fichier Automate.config, situé dans : ProgramData\Blue Prism Limited\Automate V3. Un nouveau fichier Automate.config sera créé automatiquement lors de l'exécution du fichier BPServer.exe. Un schéma de cryptage et un nouveau certificat pourront alors être appliqués au nouveau fichier de configuration du serveur.

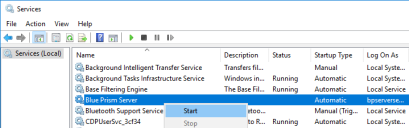

L'installation par défaut de Blue Prism crée un service de serveur Blue Prism configuré pour utiliser le profil des paramètres du serveur nommé Défaut. Si un profil d'un nom différent a été utilisé, la fonctionnalité de configuration du serveur peut être utilisée pour créer un service Windows associé au profil personnalisé.

Le service Windows devrait être configuré à partir de la console de gestion des services Windows sur l'appareil local. Les principaux réglages à configurer sont :

- Type de démarrage : par défaut, il est réglé sur manuel. Cependant, il est recommandé que pour la plupart des environnements, il soit réglé sur automatique.

- Connexion : Le compte par défaut utilisé par Blue Prism est le système local. Cependant, il peut être configuré comme un compte personnalisé.

Lorsque l'authentification Windows est utilisée pour que le profil du serveur Blue Prism communique avec la base de données, c'est le compte spécifié ici qui sera utilisé par le service lors de la connexion à la base de données.

Lorsque SQL est sécurisé à l'aide de l'authentification Windows, le compte de service Windows configuré devra avoir un accès (minimum) approprié à la base de données SQL.

Lorsque Blue Prism est configuré pour utiliser l'authentification unique, le compte de service Windows configuré devra avoir les permissions appropriées pour accéder au fournisseur de services de référentiels et interroger les utilisateurs et l'appartenance au groupe. Les permissions particulières requises par rapport à Active Directory dépendront de facteurs environnementaux et, par conséquent, l'aide de l'équipe d'administrateurs d'Active Directory dans l'environnement cible sera probablement nécessaire.

Au démarrage du service, s'il ne démarre pas ou qu'il s'arrête immédiatement, cela peut indiquer un problème de configuration. Vérifiez le log des applications Blue Prism dans l'observateur d'événements Windows pour plus d'informations sur le problème.

Utilisez la fonctionnalité de configuration de serveur Blue Prism pour revalider la configuration du service.

Les configurations courantes, comme lorsque Blue Prism est configuré pour utiliser l'authentification Windows pour s'authentifier sur SQL, peuvent entraîner une erreur. Cela peut se produire si un utilisateur non-administrateur a été configuré comme compte de connexion au service. Dans ce cas, des alertes, comme celle ci-dessous, peuvent se présenter :

La fonctionnalité Gérer les permissions peut être utilisée pour accorder au compte de service les permissions d'écouter sur le port défini. Les règles suivantes doivent être prises en compte :

- Si le service est configuré pour utiliser une liaison, une permission d'adresse spécifique doit être créée.

- Si le service n'est pas configuré pour utiliser une liaison, une permission d'adresse non spécifique doit être utilisée.

Il n'est pas possible d'utiliser une adresse contenant un caractère de remplacement fort si le service utilise une liaison définie.

Utilisez la console de gestion des services Windows pour démarrer le service.

Si le service ne démarre pas ou démarre et s'arrête immédiatement, il y a un problème au niveau de la configuration du service. Pour plus d'informations, lisez Dépannage d'une installation.

Le service de serveur peut être testé localement en configurant une connexion Blue Prism supplémentaire sur l'appareil local qui est configuré pour se connecter via le nouveau service de serveur configuré.

-

Démarrez Blue Prism et cliquez sur Configurer la connexion.

-

Cette opération ouvre la boîte de dialogue Configuration de la connexion où vous pouvez renseigner les informations de connexion :

- Nom de connexion : nom convivial pour la connexion

- Type de connexion : sélectionnez Serveur Blue Prism dans la liste déroulante.

- Serveur Blue Prism : nom d'hôte du serveur Blue Prism. Doit correspondre à la liaison du serveur, et pouvoir être résolu.

- Mode de connexion : mode de connexion à utiliser. Ceci doit correspondre au mode configuré sur le Serveur Blue Prism.

- Port du serveur : le port sur lequel le serveur écoute.

-

Sessions ordonnées : par défaut, cette option est activée. Elle détermine si les sessions de connexion WCF doivent être transmises dans l'ordre ou non. La désactivation de ce réglage réduira le temps pris par un client interactif Blue Prism pour se connecter à un grand nombre de ressources d'exécution.

-

Cliquez sur Tester la connexion pour vérifier qu'une connexion peut être établie.

Si la connexion ne peut pas être vérifiée, cela indique qu'il y a un problème au niveau de l'établissement d'une connexion avec le serveur d'applications. Pour plus d'informations, consultez Dépanner une installation et Dépannage de la connexion du serveur d'applications.

Les administrateurs peuvent désormais utiliser les deux connexions configurées dans le client Blue Prism local pour valider :

- Les connexions directes à la base de données Blue Prism.

- Les connexions à l'environnement via le serveur d'applications.

Si vous utilisez les modes de connexion suivants avec une connexion au serveur Blue Prism, un nom de principal de service (SPN) doit être configuré pour le compte Active Directory (AD) sous lequel chaque instance de service de serveur Blue Prism est exécutée :

- WCF : SOAP avec chiffrement de messages et authentification Windows

- WCF : SOAP avec chiffrement de transport et authentification Windows

- .NET Remoting sécurisé

En effet, lorsqu'un client interactif Blue Prism ou une ressource d'exécution se connecte à un serveur d'applications à l'aide de l'un des modes de connexion ci-dessus, l'ensemble logiciel de sécurité Microsoft Negotiate est utilisé pour sélectionner le meilleur fournisseur SSP (Security Support Provider) afin d'authentifier la connexion. Le code interne du client interactif Blue Prism fournit le SPN attendu à l'ensemble logiciel de sécurité Microsoft Negotiate, qui invite Microsoft Negotiate à sélectionner le SSP Kerberos plutôt que le SSP New Technology LAN Manager (NTLM), à condition que le SPN soit présent dans Active Directory.

Si le SPN n'est pas présent dans Active Directory, l'authentification Kerberos échouera. Consultez cet article de la base de connaissances pour en savoir plus sur la mise à jour de sécurité Windows pour CVE-2022-21920 qui affecte ce comportement.

À partir de Blue Prism 6.10.5, si le SPN n'est pas présent dans Active Directory, et si /forcentlm <flag> est défini dans Automate C, le SSP NTLM sera utilisé.

Il est recommandé de contacter l'équipe informatique de votre organisation pour obtenir de l'aide avec cette configuration, et de tester d'abord la configuration dans un environnement de non-production.

Cette configuration s'applique à tous les environnements Blue Prism. Cependant, si le compte Active Directory sous lequel vos instances de serveur Blue Prism s'exécutent réside dans un domaine différent du compte Active Directory utilisé pour le client interactif Blue Prism et la ressource d'exécution, nous vous recommandons de ne pas installer la mise à jour de sécurité Windows pour CVE-2022-21920. Si c'est déjà fait, nous vous recommandons de la désinstaller.

Pour configurer le SPN, suivez les étapes ci-dessous sur chaque instance de service de serveur Blue Prism :

-

Connectez-vous au serveur Blue Prism à l'aide d'un compte utilisateur Windows privilégié qui est membre du groupe Administrateurs de domaine ou Administrateurs d'entreprise.

Consultez la documentation Microsoft dans cette rubrique pour en savoir plus, y compris les permissions requises. Il s'agit d'une étape essentielle à examiner avec l'équipe informatique de votre organisation pour s'assurer que la commande Setspn n'échoue pas à s'exécuter en raison de permissions de compte manquantes.

-

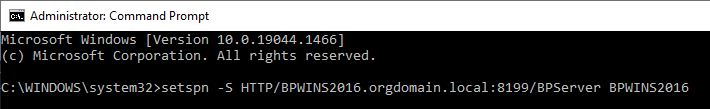

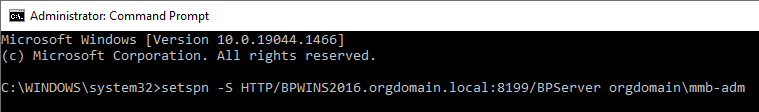

Ouvrez Invite de commande en tant qu'administrateur sur le serveur d'applications et exécutez la commande ci-dessous.

Si le serveur Blue Prism s'exécute en tant que compte système local :

CopierSetspn -S HTTP/SERVER_FQDN:SERVER_PORT/BPServer COMPUTER_HOSTNAMESi le serveur Blue Prism s'exécute en tant que compte utilisateur :

CopierSetspn -S HTTP/SERVER_FQDN:SERVER_PORT/BPServer DOMAIN\UsernameOù :

-

Comptes HTTP pour HTTP et HTTPS. Ne modifiez pas la commande pour inclure HTTPS spécifiquement, car la configuration échouera.

- SERVER_FQDN:SERVER_PORT doit être le nom de domaine explicite (FQDN) du serveur d'applications Blue Prism.

-

COMPUTER_HOSTNAME est le nom d'hôte de l'ordinateur si le service de serveur Blue Prism s'exécute en tant que compte système local.

-

DOMAIN\Username est le nom d'utilisateur du domaine si le service de serveur Blue Prism s'exécute en tant que compte utilisateur.

Cela doit correspondre au réglage Se connecter en tant que dans la fenêtre Propriétés du serveur Blue Prism (ordinateur local).

Exemple avec le système local :

Exemple avec DOMAIN\Username :

-

-

Après avoir défini le SPN, vous devrez attendre le renouvellement du cache de ticket Kerberos (le réglage par défaut est de 15 minutes, mais il peut être modifié via la politique de groupe). Pour en savoir plus, consultez la documentation d'authentification Kerberos.

Vous pouvez également :

- Redémarrer le client interactif Blue Prism ou la ressource d'exécution ; ou

-

Sur la machine exécutant le client interactif ou la ressource d'exécution, ouvrir Invite de commande et exécuter la purge Klist pour actualiser les tickets Kerberos.

Cette commande ne doit pas être exécutée dans une invite de commande élevée, car elle ne purge pas tous les tickets Kerberos de l'utilisateur.

- Vérifiez que cela fonctionne comme prévu en vous connectant au serveur Blue Prism à partir d'un client interactif Blue Prism fonctionnant sur une autre machine.

-

Répétez les étapes ci-dessus sur chaque instance du service de serveur Blue Prism exécutée sur chaque serveur Blue Prism.

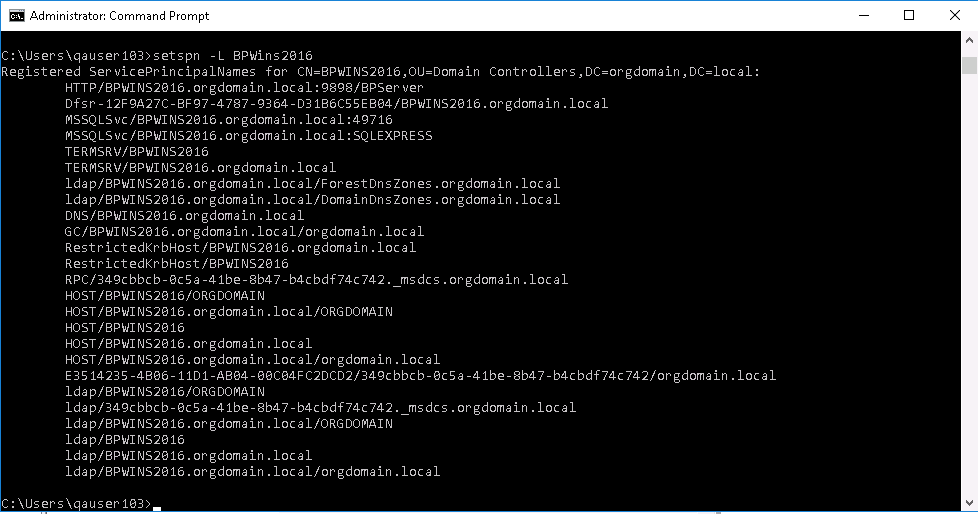

Vérifier les entrées de SPN et supprimer un SPN incorrect

-

Pour vérifier les entrées de SPN à des fins de dépannage, vous pouvez voir une liste des SPN ajoutés sur le serveur d'applications à l'aide de la commande suivante :

-

Vérifiez les entrées pour les SPN que vous avez ajoutés pour le service de serveur Blue Prism. Vous pouvez supprimer celui qui a été ajouté par erreur à l'aide de la commande ci-dessous :

CopierSetspn -D SPN_NAME ACCOUNTNAMESPN_NAME est le nom affiché dans la liste des entrées de SPN. Par exemple, HTTP/SERVER_FQDN:SERVER_PORT/BPServer.

Exemple de liste de SPN :

Configuration supplémentaire pour les serveurs d'applications Blue Prism dans des environnements à charge équilibrée

Il est essentiel que toutes les instances du service de serveur Blue Prism dans le même pool d'équilibreurs de charge soient exécutées sous le même compte de service et que le SPN soit enregistré sur ce compte.

En outre, il est recommandé d'enregistrer les SPN pour les noms de domaines explicites du serveur d'applications sur le même compte de service, car cela permettra de tester une connexion directe aux serveurs d'applications. Pour en savoir plus, voir Dépannage des SPN.

Configuration supplémentaire pour l'authentification Active Directory dans des environnements à forêts multiples

Cette fonctionnalité est uniquement disponible à partir de Blue Prism 6.10.5.

Pour une prise en charge de l'authentification Kerberos dans les environnements Blue Prism configurés pour utiliser l'authentification Active Directory dans plusieurs forêts, les réglages suivants doivent être configurés dans Automate C :

-

/setkerberosrealm : par exemple, /setkerberosrealm monentreprise.com. Il doit être configuré pour chaque connexion au serveur Blue Prism dans le client interactif où le domaine Kerberos de l'utilisateur est différent de celui du compte configuré pour exécuter le serveur Blue Prism.

Le domaine Kerberos est généralement le même que le nom de domaine. Cependant, veuillez vérifier auprès de votre équipe informatique la valeur correcte. Il doit s'agir du domaine du compte de service exécutant le service de serveur Blue Prism. Dans certains environnements, il peut être nécessaire d'appliquer la même configuration lorsque le compte de service existe dans un autre domaine au sein de la même forêt. Vous pouvez vérifier si le domaine Kerberos doit être spécifié en exécutant une commande klist get sur un SPN. Voir Dépannage des SPN pour en savoir plus.

-

/forcentlm<flag> : par exemple, /forcentlm true force l'ensemble logiciel de sécurité Microsoft Negotiate à sélectionner New Technology LAN Manager (NTLM) comme fournisseur SSP (Security Support Provider) pour la dernière connexion utilisée ou spécifiée (à l'aide du commutateur /dbconname) lors de l'authentification de la connexion au serveur Blue Prism. Cette option est fournie afin que NTLM puisse être utilisé lorsque Kerberos n'est pas disponible ou n'est pas configuré.

Veuillez consulter votre équipe de sécurité avant d'activer cette option, car NTLM est considéré comme un protocole moins sécurisé.

Docs

Docs